Вы когда-нибудь задумывались о том, что происходит за кулисами, когда Вы видите маленький значок замка в своем браузере? Это работает протокол SSL/TLS, обеспечивающий безопасность Вашей конфиденциальной информации – паролей и данных кредитных карт. Это“цифровое рукопожатие” – секретный соус для безопасного просмотра веб-страниц, и сегодня мы разберем его, чтобы показать Вам, как он работает и почему он так важен.

Оглавление

- Что такое рукопожатие SSL/TLS?

- Ключевые компоненты рукопожатия SSL/TLS

- Пошаговый процесс рукопожатия SSL/TLS

- TLS 1.3 и его усовершенствования

- Важность рукопожатия SSL/TLS

- Общие проблемы и решения

Что такое рукопожатие SSL/TLS?

Рукопожатие SSL/TLS – это процесс, с помощью которого клиент и сервер устанавливают защищенную связь. При этом происходит аутентификация личности, согласование протоколов шифрования и генерирование сеансовых ключей. Этот автоматизированный процесс обеспечивает целостность, конфиденциальность и подлинность данных, не требуя вмешательства пользователя.

SSL против TLS: в чем разница?

SSL (Secure Sockets Layer) был оригинальным протоколом для безопасной связи. Однако из-за его уязвимостей SSL был заменен протоколом Transport Layer Security (TLS), который предлагает улучшенные функции безопасности. Сегодня термин“рукопожатие SSL” часто используется как взаимозаменяемый с термином“рукопожатие TLS“, хотя TLS является современным стандартом.

Назначение рукопожатия SSL/TLS

Рукопожатие позволяет достичь трех основных целей:

- Аутентификация: Проверка личности сервера (и, по желанию, клиента) с помощью цифровых сертификатов, выданных доверенными центрами сертификации (ЦС).

- Шифрование: Определяет методы шифрования и наборы шифров для безопасного обмена данными.

- Согласование ключей: Генерирует уникальный сессионный ключ для симметричного шифрования, обеспечивая эффективную и безопасную связь.

Когда это происходит?

Рукопожатие SSL/TLS запускается всякий раз, когда инициируется защищенное соединение, например, при посещении веб-сайта с HTTPS, при подключении к защищенному почтовому серверу или при использовании зашифрованных вызовов API. Рукопожатие гарантирует, что обе стороны согласуют протоколы безопасности перед обменом данными.

Создавая основу для безопасной связи, рукопожатие SSL/TLS играет важную роль в защите конфиденциальной информации от киберугроз.

Ключевые компоненты рукопожатия SSL/TLS

Рукопожатие SSL/TLS основывается на нескольких ключевых компонентах, которые работают вместе для установления безопасного соединения. Понимание этих элементов дает представление о том, как рукопожатие обеспечивает конфиденциальность, целостность и подлинность данных.

1. Набор шифров

Набор шифров это набор криптографических алгоритмов, согласованных во время рукопожатия. Он включает в себя:

- Алгоритм обмена ключами: Определяет способ обмена сеансовым ключом (например, RSA, Diffie-Hellman).

- Алгоритм шифрования: Шифрует данные, которыми обмениваются (например, AES).

- Алгоритм аутентификации сообщений: Обеспечивает целостность данных во время передачи (например, HMAC).

И клиент, и сервер ведут переговоры о выборе совместимого набора шифров, который определяет параметры безопасности их сессии.

2. Асимметричное и симметричное шифрование

- Асимметричное шифрование: Использует пару открытый-частный ключ во время рукопожатия для безопасного обмена информацией. Например, клиент шифрует секрет премастера с помощью открытого ключа сервера, а сервер расшифровывает его с помощью своего закрытого ключа.

- Симметричное шифрование: После завершения рукопожатия обе стороны используют единый сеансовый ключ (общий во время рукопожатия) для более быстрого и эффективного шифрования.

3. Цифровые сертификаты

Цифровые сертификаты удостоверяют подлинность сервера (и, по желанию, клиента), подтверждая право собственности на открытый ключ. Выдаваемые доверенными центрами сертификации (ЦС), сертификаты гарантируют, что пользователи подключаются к предполагаемому серверу, а не к самозванцу.

4.Ключи сеанса

Сеансовые ключи – это временные симметричные ключи, получаемые во время рукопожатия. Они уникальны для каждой сессии, обеспечивая безопасный обмен данными без накладных расходов на асимметричное шифрование.

Эти компоненты в совокупности создают безопасный канал связи, защищая данные от перехвата и фальсификации. Устанавливая стандарты доверия и шифрования, рукопожатие SSL/TLS защищает онлайн-взаимодействие от развивающихся киберугроз.

Пошаговый процесс рукопожатия SSL/TLS

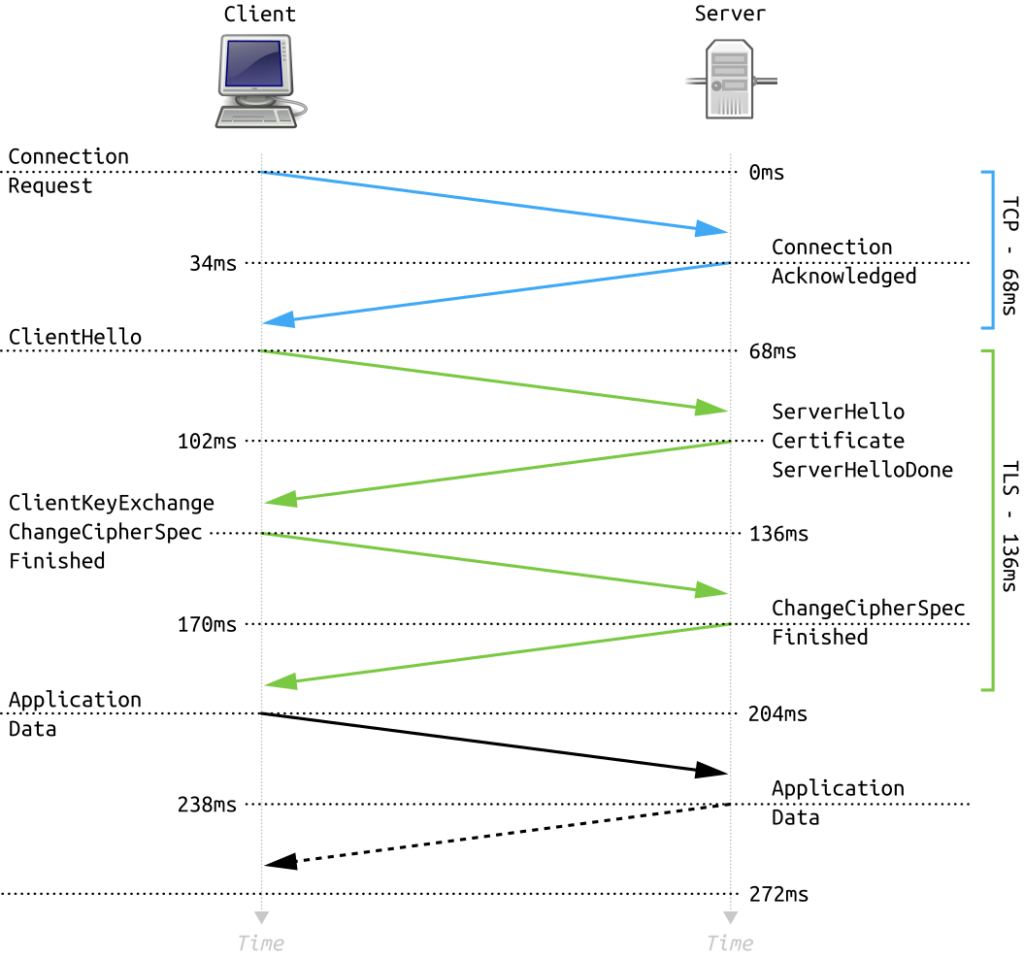

Передача данных SSL/TLS – это многоступенчатый процесс, который устанавливает защищенное соединение между клиентом и сервером. Вот подробное описание этих этапов:

1. ClientHello

Рукопожатие начинается, когда клиент (например, веб-браузер) отправляет серверу сообщение ClientHello. Это сообщение включает в себя:

- Поддерживаемые версии TLS (например, TLS 1.2, TLS 1.3).

- Список наборов шифров, которые может использовать клиент.

- Случайно сгенерированное число, клиентский рандом, который используется при генерации сеансового ключа.

Этот шаг инициирует процесс переговоров, в ходе которого клиент предлагает свои возможности безопасности.

2. ServerHello

В ответ сервер отправляет сообщение ServerHello, которое содержит:

- Выбранная версия TLS и набор шифров из списка клиента.

- Случайно сгенерированное число сервера, сервер случайный.

- Идентификатор сессии для идентификации соединения.

Этот ответ подтверждает, что сервер может продолжить рукопожатие на основе взаимной совместимости.

3. Сертификат сервера

Сервер отправляет свой цифровой сертификат, который включает его открытый ключ и подписан доверенным центром сертификации (CA). Клиент проверяет сертификат, чтобы убедиться в этом:

- Сертификат действителен и не просрочен.

- Он выдается доверенным центром сертификации.

- Доменное имя соответствует сертификату.

Если сертификат не прошел проверку, рукопожатие завершается, и соединение отклоняется.

4. Обмен ключами и секрет премастера

Затем клиент и сервер договариваются о методе обмена сеансовым ключом. В зависимости от выбранного алгоритма обмена ключами:

- RSA: Клиент шифрует секрет премастера открытым ключом сервера и отправляет его серверу.

- Диффи-Хеллман (DH): Обе стороны обмениваются параметрами для независимого вычисления одного и того же секрета премастера, не обмениваясь им напрямую.

Секрет премастера – это решающее значение, используемое для генерации сеансового ключа.

5. Генерация сеансового ключа

Используя секрет премастера, а также случайные данные клиента и сервера, обе стороны независимо друг от друга вычисляют ключ сессии. Этот ключ будет использоваться для симметричного шифрования, обеспечивая эффективную и безопасную передачу данных на протяжении всей оставшейся сессии.

6. Изменить спецификацию шифра

Клиент отправляет сообщение ChangeCipherSpec, чтобы сообщить серверу, что теперь он будет шифровать все последующие сообщения, используя новый установленный ключ сессии. Сервер подтверждает это своим собственным сообщением ChangeCipherSpec.

7. Готовые сообщения

Клиент отправляет сообщение Finished, зашифрованное ключом сессии, чтобы подтвердить, что рукопожатие на его стороне завершено. Сервер отвечает своим собственным сообщением Finished, также зашифрованным, сигнализируя об успешном завершении рукопожатия.

На этом этапе обе стороны аутентифицировали друг друга (сервер – с помощью базовых рукопожатий, обе стороны – с помощью взаимного TLS) и установили безопасное соединение.

TLS 1.3 и его усовершенствования

TLS 1.3 представляет собой значительный прогресс в области безопасной связи, устраняя уязвимости старых протоколов и повышая их производительность. Представленный в 2018 году, TLS 1.3 уже широко используется благодаря своей повышенной безопасности и эффективности.

Основные отличия от TLS 1.2

- Упрощенное рукопожатие: TLS 1.3 сокращает количество обменов во время рукопожатия, снижая задержку. Рукопожатие завершается всего за один раунд-трип по сравнению с несколькими обменами в TLS 1.2.

- Повышенная безопасность: Устаревшие алгоритмы, включая обмен ключами RSA и слабые наборы шифров, удалены. Поддерживаются только методы прямого секретного обмена ключами, такие как Ephemeral Diffie-Hellman, что гарантирует сохранность ключей прошлых сессий даже в случае компрометации закрытых ключей.

- Нулевое время обхода (0-RTT): TLS 1.3 позволяет возобновлять сеанс без повторного согласования, обеспечивая более быстрое соединение для возвращающихся клиентов. Однако эта функция является необязательной и тщательно контролируется для предотвращения атак повторного воспроизведения.

- Улучшенные стандарты шифрования: В TLS 1.3 используются современные алгоритмы шифрования, такие как ChaCha20-Poly1305 и AES-GCM, которые обеспечивают лучшую безопасность и производительность.

Преимущества TLS 1.3

- Скорость: Благодаря оптимизации процесса рукопожатия и уменьшению задержки, TLS 1.3 обеспечивает более быстрое соединение, особенно в средах с высокой задержкой.

- Более надежная защита: Упор на прямую секретность и отказ от устаревших криптографических алгоритмов укрепляют соединения от сложных атак.

- Защита от будущего: TLS 1.3 обеспечивает совместимость с развивающимися потребностями безопасности и минимизирует риски, связанные с устаревшими протоколами.

Приняв TLS 1.3, предприятия и организации смогут обеспечить пользователям более безопасный и эффективный просмотр веб-страниц, что делает его золотым стандартом для современных безопасных коммуникаций.

Важность рукопожатия SSL/TLS

Рукопожатие SSL/TLS необходимо для обеспечения безопасного взаимодействия в Интернете, создавая основу для зашифрованной связи. Его основная роль заключается в установлении доверия и защите конфиденциальных данных от потенциальных киберугроз.

Применение в реальном мире

- Веб-браузинг: HTTPS-сайты полагаются на рукопожатие для шифрования обмена данными между пользователями и серверами, защищая пароли, данные кредитных карт и другую конфиденциальную информацию.

- Электронная почта и обмен сообщениями: Протоколы безопасной связи, такие как SMTPS, и приложения для обмена сообщениями с шифрованием используют рукопожатие для предотвращения подслушивания.

- API и устройства IoT: Рукопожатие защищает целостность и конфиденциальность данных при межмашинном общении, что очень важно для безопасных вызовов API и экосистем IoT.

Защита от киберугроз

Рукопожатие предотвращает такие атаки, как:

- Человек посередине (MITM): Проверяет подлинность сервера, проверяя его цифровой сертификат.

- Подслушивание: Шифрует данные во время передачи, делая их нечитаемыми для неавторизованных лиц.

- Фальсификация данных: Обеспечивает целостность обмениваемой информации с помощью криптографических проверок.

Рукопожатие SSL/TLS играет важную роль в создании безопасного цифрового ландшафта, позволяя пользователям уверенно просматривать сайты, совершать сделки и общаться. Без этого процесса Интернет был бы уязвим для взломов и кражи данных, что подорвало бы доверие к онлайн-взаимодействию.

Общие проблемы и решения

Хотя рукопожатие SSL/TLS является надежным механизмом, некоторые проблемы могут нарушить его выполнение. Решение этих проблем гарантирует непрерывную и безопасную связь.

1. Сбои при рукопожатии

Неудачное рукопожатие часто приводит к появлению сообщений об ошибках, таких как “SSL/TLS handshake failure”. Причины включают:

- Несоответствие протокола: Клиент и сервер не поддерживают общую версию TLS.

- Недействительные сертификаты: Просроченные или неправильно настроенные цифровые сертификаты.

- Несовместимость набора шифров: Нет взаимного согласия по набору шифров.

Решение: Убедитесь, что обе стороны поддерживают обновленные протоколы, проверьте действительность сертификатов и настройте серверы на поддержку целого ряда безопасных наборов шифров.

2. Проблемы с задержкой

Задержка квитирования может повлиять на опыт пользователей, особенно в сетях с высокой задержкой.

Решение: Внедрите TLS 1.3, который уменьшает количество раундов и поддерживает возобновление сеанса с 0-RTT для вернувшихся клиентов.

3. Неправильная конфигурация

Неправильная конфигурация сервера может подвергнуть соединения уязвимости.

Решение: Следуйте лучшим практикам TLS, например, отключите устаревшие протоколы и используйте сильные алгоритмы шифрования.

Проактивное решение этих проблем повышает надежность и безопасность рукопожатия SSL/TLS, защищая пользователей от потенциальных угроз.

Защитите своих пользователей с помощью надежных SSL-сертификатов

Последовательная передача данных SSL/TLS работает за кулисами, чтобы обезопасить Ваше общение в Интернете, но для выполнения этой задачи необходим правильный SSL-сертификат. Защитите свой сайт и его пользователей с помощью SSL-сертификата от SSL Dragon. Мы предлагаем множество надежных вариантов, соответствующих Вашим потребностям и бюджету. Не откладывайте – защитите свой сайт уже сегодня, зайдя на сайт SSL Dragon и изучите наши доступные и высококачественные SSL-решения.

Сэкономьте 10% на SSL-сертификатах при заказе сегодня!

Быстрая выдача, надежное шифрование, 99,99% доверия к браузеру, специализированная поддержка и 25-дневная гарантия возврата денег. Код купона: SAVE10